Der Besitz von Kryptowährungen ist nicht dasselbe wie das Halten von Geld auf einem Bankkonto. Es gibt keine zentrale Instanz, keine Kundenhotline und keine Möglichkeit, ein Passwort zurückzusetzen. Dein Zugang zu den Vermögenswerten hängt vollständig von dir selbst und davon ab, wie du deine Krypto-Wallet einrichtest.

Die Art der Wallet bestimmt wiederum, ob du deine Assets wirklich selbst kontrollierst oder dich auf einen Dritten verlässt, der sie für dich verwahrt.

In diesem Artikel erklären wir, wie Krypto-Wallets funktionieren, wer tatsächlich die Kontrolle über deine Vermögenswerte hat, und stellen die wichtigsten Wallet-Typen vor, damit du verstehen kannst, welche Lösungen zu deinen Bedürfnissen passen.

Was ist eine Krypto-Wallet?

Das mag überraschen, aber eine Krypto-Wallet speichert Coins nicht im klassischen Sinne. In Wirklichkeit verwaltet sie kryptografische Schlüssel, die deinen Besitz an Vermögenswerten nachweisen, die auf der Blockchain verzeichnet sind.

Die genaueste Definition einer Krypto-Wallet ist daher: ein Werkzeug, das dir echte Kontrolle über deine Kryptowährungen gibt.

Wie funktioniert eine Krypto-Wallet?

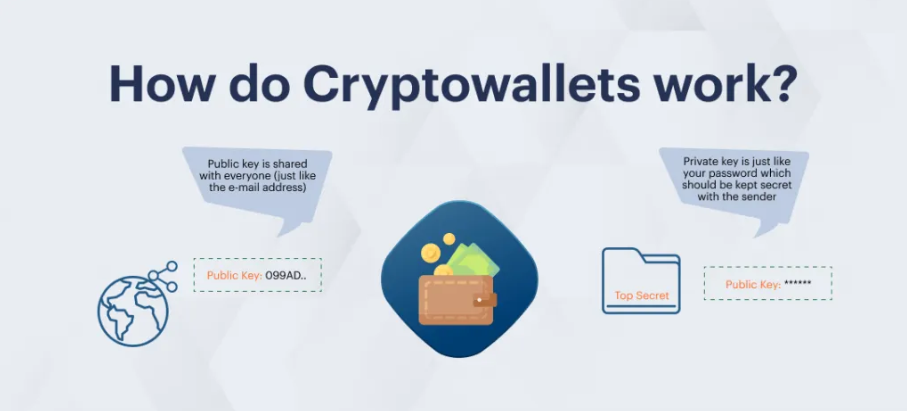

Jede Wallet arbeitet mit zwei zentralen Elementen:

- Die öffentliche Adresse (Public Address) ist das, was du weitergibst, um Geld zu empfangen. Sie funktioniert ähnlich wie eine Bankkontonummer und kann gefahrlos öffentlich geteilt werden.

- Der private Schlüssel (Private Key) verleiht dir die tatsächliche Verfügungsmacht über die Gelder. Er ist die einzige Möglichkeit, Transaktionen zu signieren und Assets zu bewegen.

Wer den privaten Schlüssel kontrolliert, kontrolliert das Geld.

Wenn du Kryptowährungen versendest, nutzt deine Wallet den privaten Schlüssel, um eine digitale Signatur zu erzeugen. Diese Signatur bestätigt, dass du die Transaktion autorisiert hast, ohne den Schlüssel selbst preiszugeben. Die signierte Transaktion wird anschließend an das Netzwerk übertragen und dauerhaft in der Blockchain gespeichert.

Verwahrte (custodial) vs. nicht verwahrte (non-custodial) Wallets

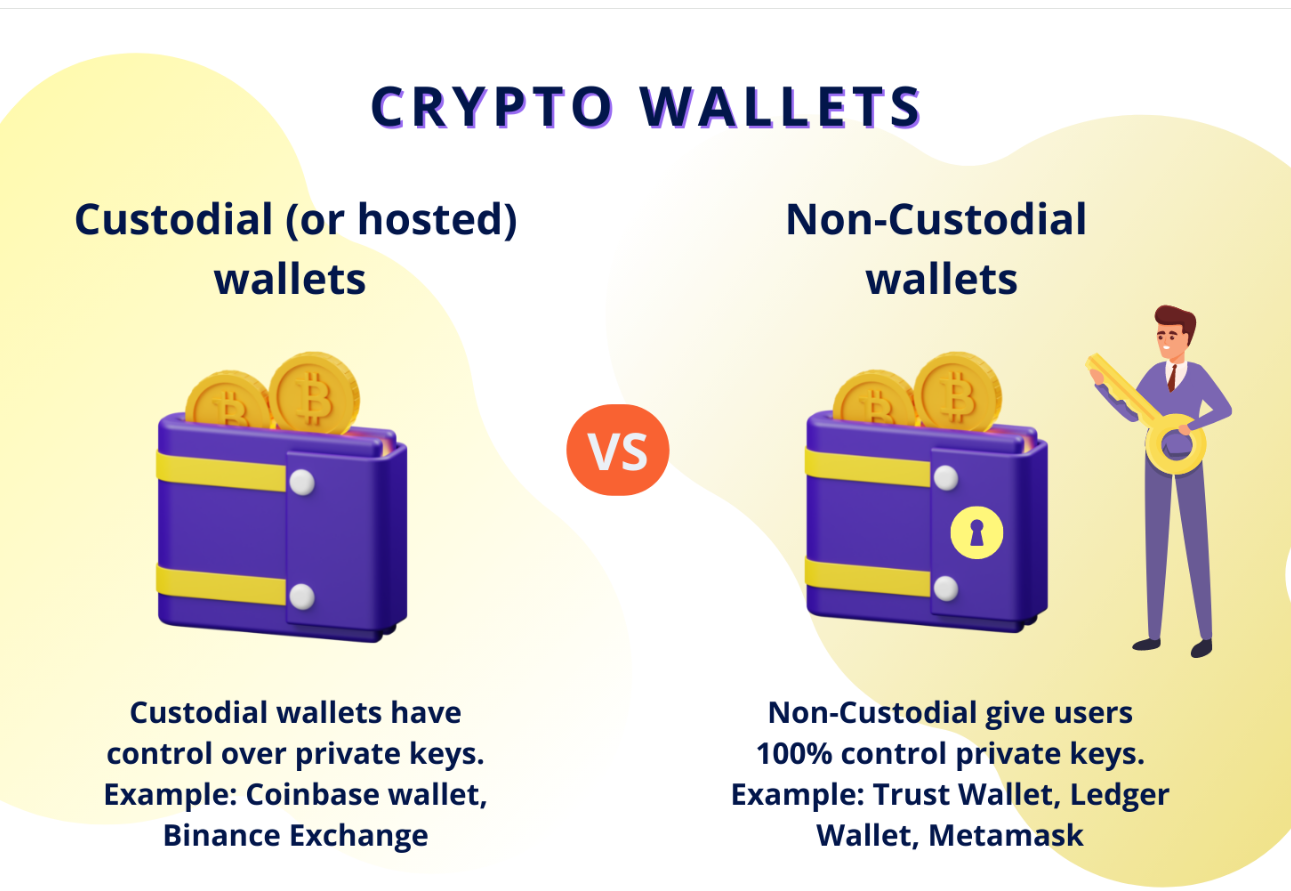

Der Unterschied zwischen custodial und non-custodial Wallets ist einfach: Wer hält die privaten Schlüssel?

Zur Erinnerung: Ein Custodian ist jemand, der rechtlich für die Aufbewahrung von etwas verantwortlich ist, das einer anderen Person gehört.

- Bei einer custodial Wallet agiert die Plattform als Verwahrer und verwaltet deine Kryptowährungen sowie die privaten Schlüssel für dich.

- Wenn du deine Schlüssel selbst hältst und deine Gelder eigenständig kontrollierst, brauchst du keinen Verwahrer. Das ist eine non-custodial Wallet.

Die meisten Börsen und Fintech-Plattformen arbeiten als Custodians. Wenn du Dienste wie Coinbase oder Kraken nutzt, meldest du dich mit E-Mail und Passwort an, und das Unternehmen signiert Transaktionen in deinem Namen.

Bei non-custodial Wallets gilt: Wenn du die privaten Schlüssel selbst besitzt, kann kein Unternehmen deine Gelder bewegen, dein Konto einfrieren oder den Zugang wiederherstellen, falls etwas schiefgeht. Wallets wie MetaMask, Ledger oder Trust Wallet geben dir Eigentum auf Protokollebene. Geht der private Schlüssel oder die Recovery-Phrase verloren, ist der Zugriff dauerhaft weg.

Custodial Wallets reduzieren Reibung und bieten Support, was besonders für Einsteiger und aktiven Handel praktisch ist. Non-custodial Wallets eliminieren Intermediäre und geben dir volle Souveränität über deine Assets, erfordern aber disziplinierte Sicherheitspraktiken.

Deine Wahl hängt davon ab, was du höher gewichtest: Benutzerfreundlichkeit oder direkte Kontrolle.

Arten von Krypto-Wallets

Eine einzelne Wallet kann mehreren Kategorien gleichzeitig angehören. Üblicherweise wird sie anhand von zwei unabhängigen Dimensionen beschrieben:

- Wer kontrolliert die privaten Schlüssel (custodial oder non-custodial)

- Ob die Wallet mit dem Internet verbunden ist (hot oder cold)

Die Kontrolle über die privaten Schlüssel bestimmt, ob es sich um eine custodial oder non-custodial Wallet handelt. Der Internetzugang entscheidet, ob sie hot oder cold ist.

| Wallet-Typ | Hot oder Cold | Custodial oder Non-custodial |

|---|---|---|

| Software-Wallet (MetaMask, Exodus) | Hot | Non-custodial |

| Web-Wallet (Browser / Börsenplattformen) | Hot | Meist custodial |

| Mobile Wallet (Trust Wallet, Coinbase Wallet) | Hot | Beides möglich |

| Desktop-Wallet (Electrum, Bitcoin Core) | Hot | Meist non-custodial |

| Hardware-Wallet (Ledger, Trezor) | Cold | Non-custodial |

| Paper Wallet | Cold | Non-custodial |

Hinweis: Die Binance-Exchange-Wallet (innerhalb deines Binance-Kontos) ist hot und custodial. Die Binance Web3 Wallet ist hot und non-custodial.

Hot Wallets

Hot Wallets sind mit dem Internet verbunden. Sie sind auf Geschwindigkeit und täglichen Gebrauch ausgelegt. Da sie online sind, können sie Ziel von Remote-Angriffen werden: Phishing, Malware, gefälschte Websites, kompromittierte Apps oder manipulierte Browser-Erweiterungen. Ein Angreifer braucht keinen physischen Zugriff – eine Schwachstelle im Gerät oder im Nutzerverhalten reicht aus.

Dazu gehören Software-, Web-, Mobile- und Desktop-Wallets.

#1 Software-Wallets

Beispiele: MetaMask, Exodus, Atomic Wallet

Software-Wallets sind Apps auf Smartphone, Computer oder im Browser. Sie sind bequem und meist kostenlos, aber ihre Sicherheit hängt stark vom verwendeten Gerät ab.

Ist das Gerät kompromittiert, kann auch die Wallet kompromittiert werden, etwa durch Bildschirmüberwachung, Schlüsselklau oder das unbemerkte Signieren von Transaktionen.

#2 Web-Wallets

Beispiele: Binance Exchange Wallet, Coinbase Exchange Wallet, Blockchain.com Wallet

Web-Wallets laufen im Browser oder sind Teil einer Börsenplattform. Sie sind von überall zugänglich, aber du bist vollständig von der Sicherheit des Anbieters abhängig.

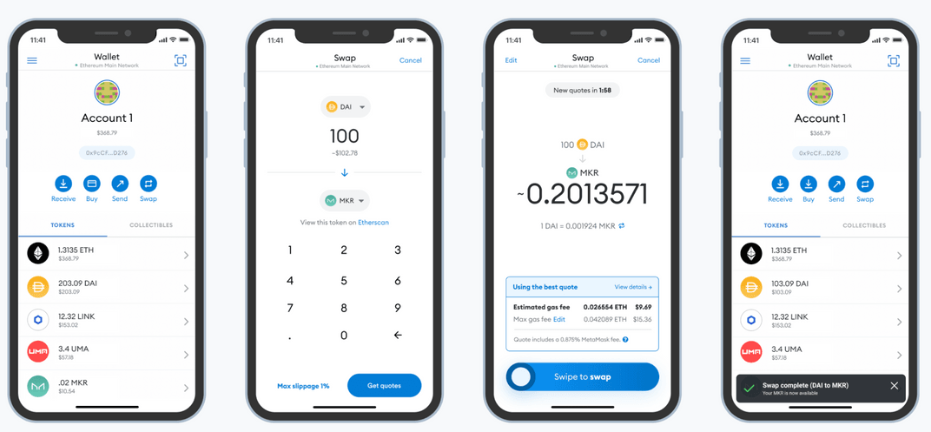

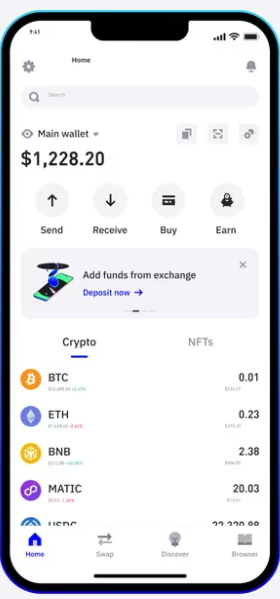

#3 Mobile Wallets

Beispiele: Trust Wallet, Coinbase Wallet, Phantom, Rainbow

Mobile Wallets sind für alltägliche Zahlungen und schnellen Zugriff konzipiert. Sie liegen zwischen Komfort und Sicherheit und eignen sich gut für moderate Beträge.

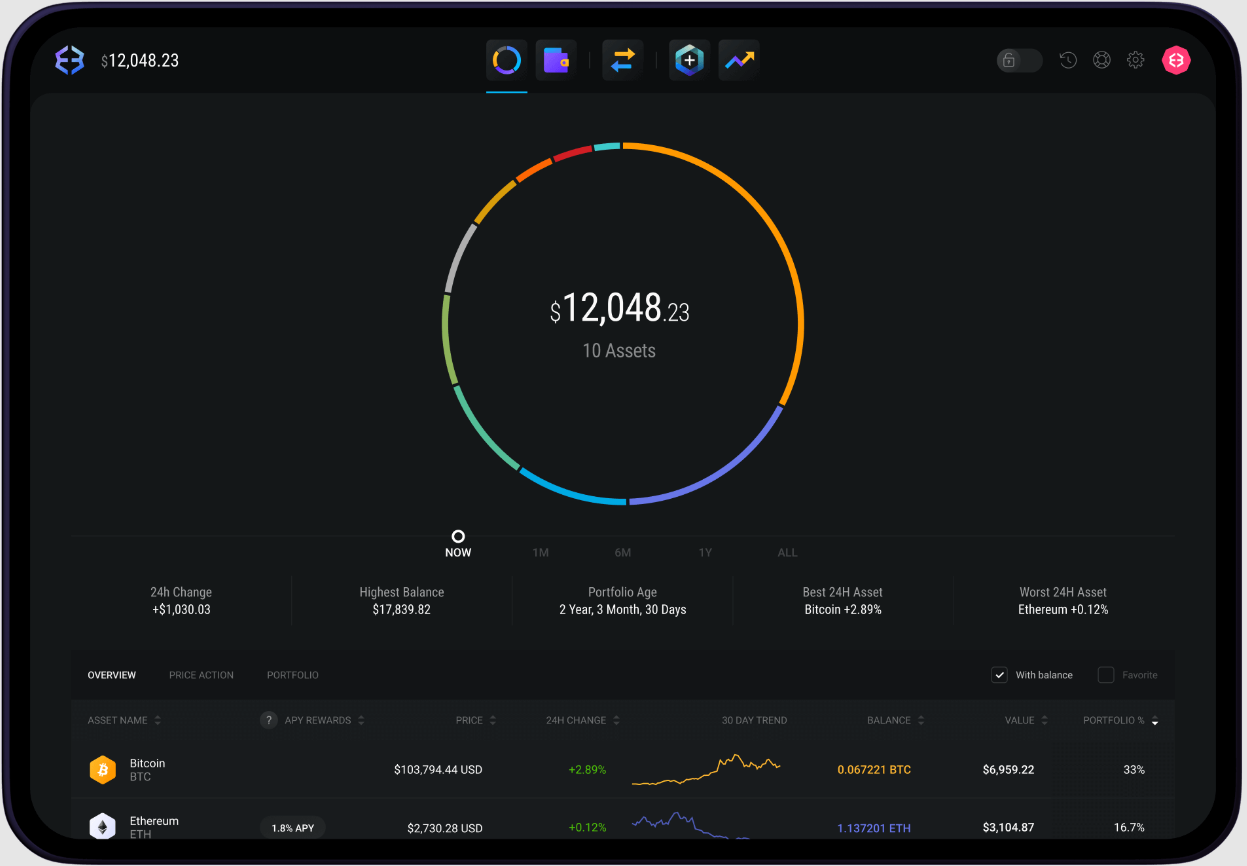

#4 Desktop-Wallets

Beispiele: Exodus Desktop, Electrum, Bitcoin Core

Desktop-Wallets bieten eine stärkere Abgrenzung als Web-Wallets und bleiben dabei relativ einfach zu bedienen. Ihre Sicherheit hängt davon ab, dass der Computer aktuell und frei von Malware ist. Man sollte sich daran erinnern, wie oft Menschen Fotos oder Passwörter für immer verlieren, nur weil ein alter Computer defekt war.

Cold Wallets

Beispiele: Ledger, Trezor, SafePal S1

Cold Wallets bleiben offline. Ihre privaten Schlüssel kommen niemals mit einem internetfähigen Gerät in Kontakt, wodurch die meisten Remote-Angriffsvektoren ausgeschlossen werden. Deshalb gelten sie als Standardlösung für die langfristige Aufbewahrung größerer Beträge. Der Nachteil ist ein langsamerer Zugriff und weniger Komfort. Die verbleibenden Risiken sind hauptsächlich physischer Natur.

Dazu zählen Hardware- und Paper-Wallets.

#1 Hardware-Wallets

Beispiele: Ledger Nano X, Ledger Nano S Plus, Trezor Model T, SafePal S1

Sie sind eine besonders fortschrittliche und praktische Form der Cold Wallet. Hardware-Wallets sind physische Geräte, die private Schlüssel offline speichern und Transaktionen innerhalb des Geräts signieren. Ledger und Trezor sind aus diesem Grund weit verbreitet.

#2 Paper-Wallets

Beispiele: Bitcoin-Paper-Wallets, erstellt über bitaddress.org

Paper-Wallets speichern Schlüssel auf Papier. Obwohl sie technisch offline sind, bringen sie erhebliche operative Risiken mit sich: Verlust, Beschädigung, Diebstahl und schwierige Wiederherstellung. In der modernen Praxis gelten sie als überholt und werden nur noch selten empfohlen.

Sicherheitsaspekte bei Wallets

Ein kleines Geheimnis: Die Qualität der Wallet ist weniger entscheidend als die Art, wie sie genutzt wird. In der Praxis entstehen die meisten Krypto-Verluste durch Bedienfehler, nicht durch technische Schwächen der Wallets.

Phishing ist der häufigste Angriffsvektor. Angreifer kopieren das Design echter Wallets oder Börsen und bringen Nutzer dazu, Recovery-Phrasen oder private Schlüssel auf gefälschten Websites einzugeben.

Hinweis: Ein seriöser Dienst wird niemals nach deiner Recovery-Phrase oder deinem privaten Schlüssel fragen. Überprüfe URLs immer sorgfältig und nutze Lesezeichen für vertrauenswürdige Plattformen.

Malware stellt ebenfalls ein großes Risiko dar, da ein infiziertes Gerät Tastatureingaben protokollieren, Wallet-Adressen verändern oder sensible Daten stehlen kann. Ein bekanntes Beispiel ist CryptoShuffler, der 2016 kopierte Bitcoin-Adressen in der Zwischenablage ersetzte und laut BleepingComputer mindestens 23 BTC stahl – damals etwa 140.000 US-Dollar.

Nimm das Schlüsselmanagement ernst. Geht dein privater Schlüssel oder deine Recovery-Phrase verloren, ist der Zugriff endgültig verloren. Es gibt keinen Reset-Button. Bewahre Recovery-Phrasen offline an einem physischen, geschützten Ort auf, getrennt vom Gerät.

Viele Verluste entstehen durch einfache Fehler: das Senden von Geldern an die falsche Adresse oder das Vertrauen in angebliche „Support-Nachrichten“ von Fremden. Nimm dir Zeit, überprüfe jede Transaktion und teile niemals Wallet-Zugangsdaten.

Sicherheit im Krypto-Bereich ist Verhaltenssache. Vorsicht und ein gewisses Maß an Misstrauen sind hier gesunde Eigenschaften.

Wie wählt man die richtige Krypto-Wallet?

Die Wahl der Wallet hängt davon ab, wie du Kryptowährungen tatsächlich nutzt.

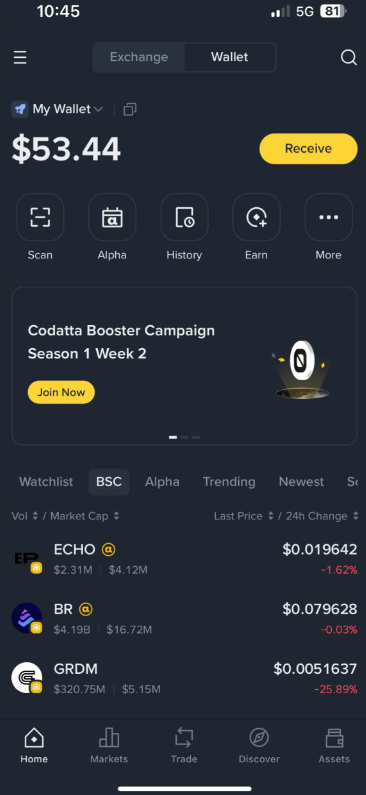

Wenn du gerade erst anfängst oder Einfachheit schätzt, ist eine custodial Wallet auf einer Börse oder eine gut gestaltete Mobile-Wallet ein praktischer Einstieg, zum Beispiel Binance Wallet oder Phantom.

Für aktiven Handel sind Hot Wallets und Web-Wallets auf Geschwindigkeit ausgelegt. Sie ermöglichen effiziente Transaktionen und erleichtern den Umgang mit Börsen und DeFi-Plattformen.

Für langfristige Aufbewahrung sind Hardware-Wallets der Industriestandard. Sie isolieren private Schlüssel von Online-Umgebungen und reduzieren die Angriffsfläche erheblich.

Wenn du volle Kontrolle ohne zusätzliche Hardware möchtest, sind non-custodial Mobile- oder Desktop-Wallets ein sinnvoller Mittelweg. Sie geben dir Kontrolle über deine Schlüssel und bleiben dennoch alltagstauglich.

Fazit

Fassen wir die Unterschiede der wichtigsten Wallet-Typen zusammen. Die Entscheidung „Hot Wallet vs. Cold Wallet“ ist eine Frage des Gleichgewichts zwischen Komfort und Sicherheit. Hot Wallets bieten Geschwindigkeit und Flexibilität für den Alltag, während Cold Wallets den Fokus auf langfristigen Schutz legen.

Beim Vergleich „Custodial vs. Non-custodial Wallet“ geht es um Verantwortung. Custodial Wallets tauschen Kontrolle gegen Einfachheit und Support. Non-custodial Wallets geben dir vollständiges Eigentum, verlangen aber sorgfältiges Schlüsselmanagement und diszipliniertes Sicherheitsverhalten.

Es gibt keine universell „beste“ Wallet. Stelle dir einige praktische Fragen: Welchen Wert sicherst du ab? Wie häufig bewegst du Gelder? Und wie wohl fühlst du dich damit, deine eigene Sicherheit zu verwalten?

Haftungsausschluss: Alle Materialien auf dieser Seite dienen nur zu Informationszwecken. Keines der Materialien sollte als Anlageberatung interpretiert werden. Bitte beachten Sie, dass trotz der Art vieler Materialien, die auf dieser Website erstellt und gehostet werden, HODLFM.DE keine Finanzreferenzressource ist und die Meinungen von Autoren und anderen Mitwirkenden ihre eigenen sind und nicht als finanzielle Beratung aufgefasst werden sollten. Wenn Sie eine solche Beratung benötigen, empfiehlt HODLFM.DE dringend, sich an einen qualifizierten Fachmann der Branche zu wenden.