Sicherheitsforscher bei Google haben ein hochentwickeltes Exploit-Framework enthüllt, das in der Lage ist, iPhones zu kompromittieren und Daten von Kryptowährungs-Wallets zu extrahieren. Das Exploit-Kit, intern „Coruna“ genannt, zielt laut einem Bericht der Google Threat Intelligence Group (GTIG) auf Geräte ab, die Apple iOS Versionen von 13.0 bis 17.2.1 ausführen.

Die Forscher identifizierten fünf vollständige iOS-Exploit-Ketten und 23 separate Schwachstellen innerhalb des Toolkits. Die Schwachstellen ermöglichen es Angreifern, bösartigen Code über Webinhalte auszuführen, indem sie Schwächen in Apples Browser-Engine und Systemkomponenten ausnutzen. GTIG warnte, dass das Exploit-Kit zeigt, wie fortschrittliche Überwachungswerkzeuge in breitere Cyberkriminalitäts-Operationen übergehen können.

Laut dem Bericht funktioniert der Exploit nicht gegen die neuesten iOS-Versionen, und Nutzer werden dringend aufgefordert, ihre Geräte zu aktualisieren.

Exploit wurde erstmals bei gezielter Überwachungsaktivität entdeckt

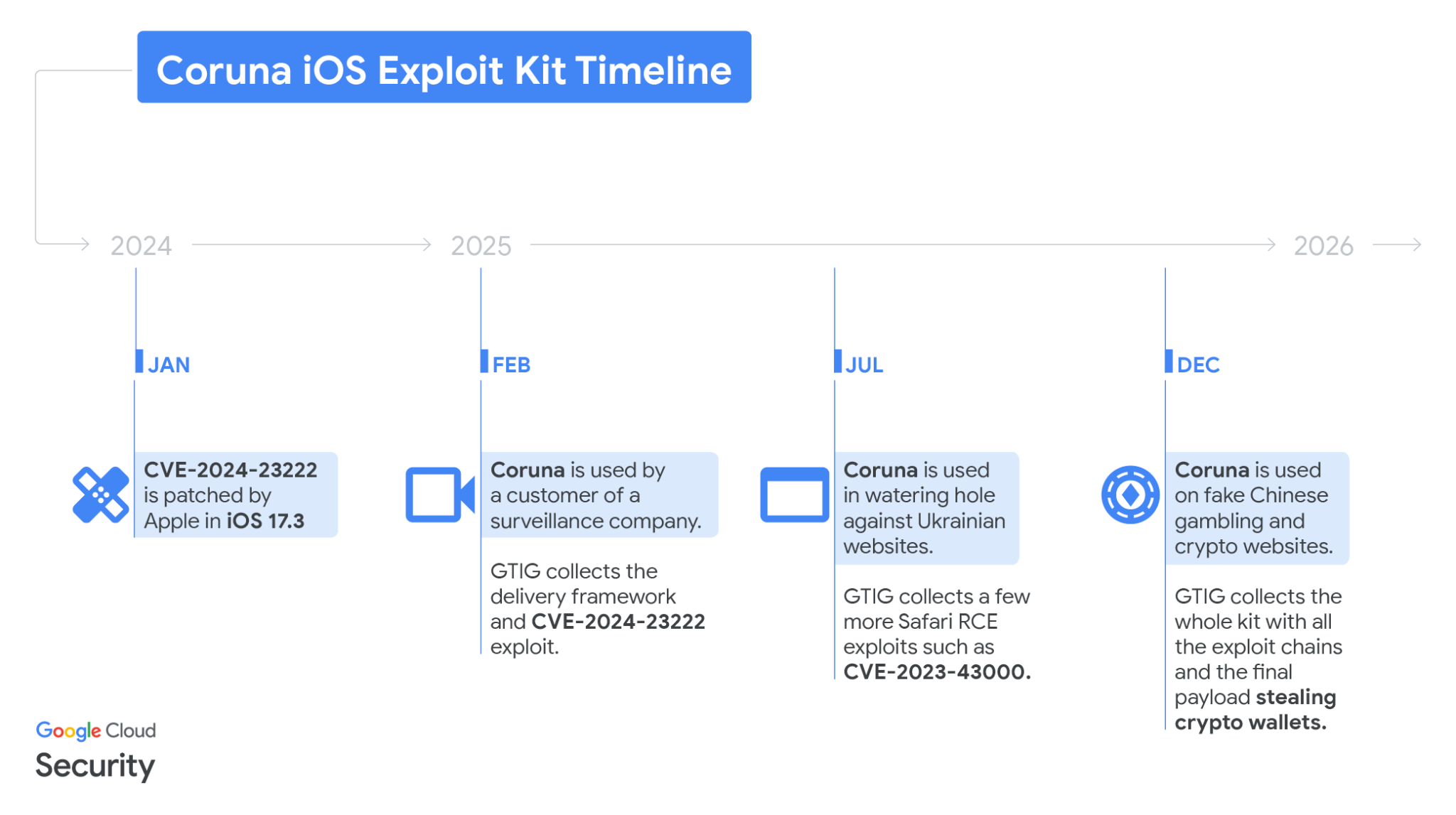

GTIG beobachtete Teile der Exploit-Kette erstmals im Februar 2025, während einer Untersuchung, die einen Kunden eines kommerziellen Überwachungsanbieters betraf. Die Studie erfasste Elemente des Angriff-Frameworks, die in eine zuvor unbekannte JavaScript-Umgebung eingebettet waren.

Das Framework enthielt Code, der Geräte identifizieren sollte, bevor der Exploit ausgeführt wurde. Es sammelte Geräteinformationen, um das genaue iPhone-Modell und die Betriebssystemversion zu bestimmen. Sobald die Umgebung einer verwundbaren Konfiguration entsprach, lieferte das Framework eine maßgeschneiderte Exploit-Kette über WebKit aus.

Die Angriffsequenz nutzte Schwachstellen wie CVE-2024-23222, die zuvor als Zero-Day-Lücke fungierte, bevor Apple sie im Januar 2024 mit der Veröffentlichung von iOS 17.3 behob.

Die Exploit-Ketten enthielten umfangreiche Dokumentation und strukturierte Module. Viele Exploits enthielten Kommentare in fließendem Englisch und verwendeten fortschrittliche Techniken zum Umgehen von Sicherheitsmechanismen, die in öffentlichen Exploit-Frameworks noch selten sind.

Kampagne weitete sich auf geopolitische und kriminelle Operationen aus

Später im Jahr 2025 tauchte dasselbe JavaScript-Framework in sogenannten Watering-Hole-Angriffen gegen Nutzer in der Ukraine auf. GTIG verband diese Kampagne mit UNC6353, einer mutmaßlichen russischen Spionagegruppe.

Kompromittierte ukrainische Websites hosteten versteckte Frames, die das Exploit-Framework an ausgewählte Besucher auslieferten. Die Websites reichten von Portalen für Industrieausrüstung über lokale Dienstleistungsseiten bis hin zu Einzelhandelsplattformen. Der bösartige Code zielte auf iPhone-Nutzer basierend auf Geolokation.

Ermittler sammelten während dieser Kampagne mehrere WebKit-Remote-Code-Execution-Exploits, darunter CVE-2024-23222, CVE-2022-48503 und CVE-2023-43000, bevor die Server, die die Angriffsinfrastruktur hosteten, abgeschaltet wurden.

GTIG koordinierte sich mit dem nationalen Cyber-Notfallreaktionsteam der Ukraine, um die kompromittierten Websites zu entfernen.

Gefälschte Finanz- und Kryptoseiten verbreiten das Exploit-Kit

Bis Ende 2025 entdeckten Ermittler dasselbe Exploit-Framework auf zahlreichen betrügerischen chinesischen Websites, die mit Finanzdienstleistungen und Kryptowährungsplattformen verbunden waren.

Einige Seiten imitierten Börsen wie WEEX und ermutigten Besucher, die Website von einem iPhone aus aufzurufen. Wenn ein iOS-Gerät die Seite öffnete, injizierte ein versteckter Frame das Exploit-Kit, unabhängig vom geografischen Standort des Besuchers.

Diese Phase der Kampagne wurde laut GTIG mit UNC6691, einem finanziell motivierten Bedrohungsakteur aus China, in Verbindung gebracht.

Die Ermittler fanden Hunderte Exploit-Samples auf diesen Websites. Eine Konfiguration legte versehentlich eine Debug-Version des Frameworks offen, die interne Codenamen zeigte und bestätigte, dass Entwickler das Toolkit Coruna nannten.

Malware sucht nach Seed-Phrases von Krypto-Wallets

Nachdem die Ausnutzung erfolgreich war, setzt das Framework einen Loader namens PlasmaLoader ein. Der Loader kommuniziert mit einer Kernel-Komponente und injiziert sich in einen Systemprozess mit Root-Rechten.

GTIG verfolgte das Implantat unter dem Namen PLASMAGRID.

Im Gegensatz zu typischen Überwachungs-Implantaten, die Messaging oder Standortdaten priorisieren, konzentriert sich diese Nutzlast auf Extraktion finanzieller Daten. Die Malware durchsucht Dateien und Bilder auf dem Gerät nach Kryptowährungs-Recovery-Phrases und Finanzunterlagen.

Das Implantat analysiert Text, der in Anwendungen wie Apple Memos gespeichert ist, und sucht nach Schlüsselwörtern wie „backup phrase“ und „bank account“. Wenn relevante Daten gefunden werden, sendet die Malware diese Informationen an von Angreifern kontrollierte Server.

Das System enthält außerdem Module, die Informationen aus mehreren Krypto-Wallet-Apps extrahieren sollen. Zu den Ziel-Apps gehören MetaMask, Uniswap, Exodus Wallet und Phantom Wallet.

Ermittler stellten fest, dass die Nutzlast zusätzliche Module von entfernten Servern herunterladen kann. Diese Module werden in verschlüsselten Archiven geliefert, die durch fest kodierte Passwörter geschützt sind.

Verbreitung des Exploits wirft Fragen zur Wiederverwendung von Spyware auf

GTIG stellte fest, dass der Lebenszyklus von Coruna zeigt, wie fortschrittliche Exploits zwischen verschiedenen Bedrohungsakteuren zirkulieren können. Das Framework erschien zunächst in Überwachungsoperationen, dann in Spionagekampagnen und später in finanziell motivierten Angriffen, die sich gegen Kryptonutzer richteten.

Die Verbreitung des Toolkits deutet auf die Existenz eines aktiven Marktes für wiederverwendete oder „gebrauchte“ Zero-Day-Exploits hin.

Einige Forscher außerhalb von Google diskutierten den möglichen Ursprung des Exploit-Kits. Rocky Cole, Mitgründer von iVerify, sagte gegenüber WIRED, dass der Code Anzeichen einer sehr kostspieligen Entwicklung zeigt und Tools ähnelt, die zuvor US-Geheimdienstprogrammen zugeschrieben wurden.

Experten von Kaspersky erklärten jedoch gegenüber The Register, dass sie keine direkten Beweise gefunden hätten, die den Code von Coruna mit früheren staatlich verbundenen Exploits in Verbindung bringen.

Nutzer werden aufgefordert, iPhones zu aktualisieren

GTIG fügte alle bekannten Domains und Websites, die an den Angriffen beteiligt waren, zu Google Safe Browsing hinzu, um weitere Exposition zu reduzieren.

Die Forscher betonten, dass das Exploit-Kit gegen die neuesten iOS-Versionen nicht funktioniert. Sie rieten Nutzern, die neuesten Updates zu installieren. Geräte, die nicht aktualisiert werden können, sollten den Lockdown-Modus aktivieren – eine Sicherheitsfunktion, die Funktionen einschränkt, um sich gegen hochentwickelte Angriffe zu schützen.

Der Fall zeigt die wachsende Überschneidung zwischen mobilen Exploit-Frameworks und Kryptowährungs-Diebstahlkampagnen. Smartphones enthalten heute sensible Finanzdaten, was ihren Wert als Ziel für fortgeschrittene Cyberkriminalität erhöht.

Haftungsausschluss: Alle Materialien auf dieser Seite dienen nur zu Informationszwecken. Keines der Materialien sollte als Anlageberatung interpretiert werden. Bitte beachten Sie, dass trotz der Art vieler Materialien, die auf dieser Website erstellt und gehostet werden, HODLFM.DE keine Finanzreferenzressource ist und die Meinungen von Autoren und anderen Mitwirkenden ihre eigenen sind und nicht als finanzielle Beratung aufgefasst werden sollten. Wenn Sie eine solche Beratung benötigen, empfiehlt HODLFM.DE dringend, sich an einen qualifizierten Fachmann der Branche zu wenden.